Tietoverkot voidaan hakkeroida älylamppujen kautta, kertoo tietoturvayhtiö Check Point Softwaren tutkijat. He löysivat Philipsin Hue-lampuista haavoittuvuuksia, joiden kautta voitiin levittää verkkoihin kiristys- ja muita haittaohjelmia. Tässä video, miten hyökkäys olisi voitu toteuttaa.

Tietoturvayhtiö Check Point Software Technologiesin tutkijat suosittelevat Philips Hue -älyvalojen käyttäjiä varmistamaan, että laiteohjelmisto on ajan tasalla. Uusimmissa Hue-lamppujen laitesukupolvissa haavoittuvuutta ei ole.

”Tämä tutkimus osoittaa, kuinka hakkerit voivat hyödyntää jopa kaikkein arkipäiväisempiä, näennäisesti ”tyhmiä” laitteita, kuten valolamppuja, ja käyttää niitä verkkojen kaappaamiseen ja haittaohjelmien levittämiseen”, sanoo Check Point Researchin kybertutkimuksen johtaja Yaniv Balmas.

Tutkijat keskittyivät tutkimuksissaan markkinoiden johtavaan Philips Hue -älyvalaistukseen. He löysivät siitä haavoittuvuuksia, jotka sallivat verkkoon soluttautumisen pienitehoista, langatonta ZigBee-protokollaa käyttäen. ZigBee on usein käytetty protokolla älylaitteiden ohjauksessa.

Jo vuonna 2017 ZigBee-ohjattujen älylamppujen turvallisuusanalyysissä tutkijat pystyivät ottamaan hallintaansa Hue-hehkulampun verkossa, asentamaan siihen haitallisen laiteohjelmiston ja levittämään sitä muihin, vierekkäisiin lamppuverkkoihin.

Check Point Researchin tutkijat päättivät viedä tutkimusta vielä askeleen pidemmälle: he käyttivät Philips Hue-lamppua alustana, ottivat ohjauslaitteen haltuunsa ja lopulta hyökkäsivät kohteen tietokoneverkkoon. Hue-lamppujen uusimmissa laitesukupolvissa haavoittuvuutta ei ole.

Tel Avivin ylipistossa Check Point Institute for Information Securityn (CPIIS) avulla tehdyn tutkimuksen tulokset kerrottiin Philipsille ja Signifylle (Philips Hue -brändin omistaja) marraskuussa 2019.

Signify vahvisti haavoittuvuuden olemassaolon ja julkaisi korjatun laiteohjelmistoversion (1935144040). Check Point suosittelee käyttäjiä varmistamaan, että heidän tuotteensa on päivitetty automaattisesti tähän laiteohjelmistoversioon.

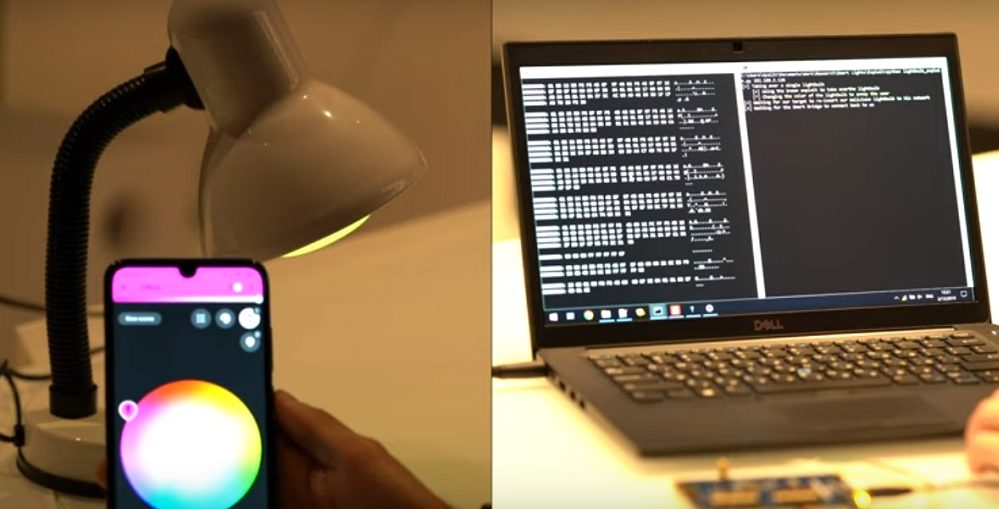

Näin hyökkäys tapahtuu älylampun kautta

- Hakkeri huijaa käyttäjiä muuntamalla lampun väriä tai kirkkautta, ikään kuin siinä olisi joku vika. Polttimo näkyy ohjaussovelluksessa ’tavoittamattomana’, joten käyttäjä yrittää nollata sen.

- Ainoa tapa nollata polttimo on poistaa se sovelluksesta ja ohjeistaa sitten ohjaussiltaa etsimään lamppu uudelleen. Silta löytää vahingoittuneen polttimon, ja käyttäjä lisää sen takaisin verkkoon.

- Hakkereiden ohjaama lamppu, jossa on päivitetty laiteohjelmisto, käyttää sitten ZigBee-protokollan haavoittuvuuksia lähettämällä siihen suuren määrän dataa.

- Tietojen avulla hakkeri voi myös asentaa haittaohjelmia siltaan, joka puolestaan on yhteydessä kohdeyritykseen tai kotiverkkoon.

- Haittaohjelma yhdistyy takaisin hakkerille ja voi tunnettua hyökkäysmenetelmää (kuten EternalBlue) käyttäen tunkeutua kohteen IP-verkkoon ja levittää kiristys- tai vakoiluohjelmia.

Lisää: Check Pointin demovideo (LINKKI). Yritys julkaisee tekniset tutkimustiedot myöhemmin, jotta käyttäjille voidaan antaa aikaa korjata haavoittuvat laitteet.

Kuva: Check Pointin video